(海军军医大学,上海,200433)

摘 要2022年2月24日,俄罗斯在顿巴斯地区发起特别军事行动,标志着“俄乌冲突”的正式爆发。这次冲突对全球军事、政治、经济都产生了重大影响,甚至可能改变世界格局。作为近年来国际上少有的大规模战争冲突,作战双方以及各幕后势力运用各种力量来主导冲突走向,尤其是网络空间作战力量的运用,在军事、政治、工业和民生等各个领域发挥了前所未有的作用。本文主要通过对俄乌冲突中的网络战进程的分析,从网络安全的角度总结此次俄乌网络战对我国网络安全建设的启示。

关键词俄乌冲突;网络空间;网络战;网络攻击技术;网络安全

Discuss the direction of domestic network security construction from the Russia-Ukraine cyberwar

JIN Fei, SHA Kun, DIAO Shuhao, LV Yufeng

(Naval Medical University,Shanghai,200433)

[Abstract] On February 24, 2022, Russia launched a special military operation in the Donbas region, marking the formal outbreak of the "Russia-Ukraine conflict". The conflict has had a significant impact on the global military, politics and economy, and may even reshape the world. As a rare large-scale conflict in the world in recent years, the two sides and the forces behind the scenes use various forces to dominate the conflict trend, especially the use of cyberspace operations, which has played an unprecedented role in military, politics, industry and people's livelihood. This paper mainly analyzes the process of cyberspace operations in the Russia-Ukraine conflict, and summarizes the enlightenment of the Russia-Ukraine cyberspace operations for domestic network security construction from the perspective of network security.

Key words: Russia-Ukraine Conflict; Cyberspace; Cyberspace Operations; Network Attack Technology; Network security

引言

随着信息技术的飞速发展,网络已融入社会各行各业,深刻改变着人们的学习、生活方式,同时,更对政治、经济和军事产生了重大而深远的影响。网络战在世界顶级安全专家理查德克拉克所著《Cyber War》一书中被定义为“一个国家为渗透另一个国家的计算机或网络进行破坏和扰乱的行为”[1],主要是通过破坏对方的计算机网络和系统,刺探机密信息达到自身的政治、军事目的。网络战技术与手段已经发展多年,并在多次战争中发挥了重要作用。1991年爆发的海湾战争首次把网络攻击作为一种有效战争攻击手段[2]。当时,美国通过遥控激活由特工安装的打印机芯片病毒,瘫痪了伊拉克的防空计算机系统。此后,在1999年科索沃战争、2003年美伊战争、2007年以色列空袭叙利亚战争、2008年俄罗斯格鲁吉亚战争等战争中,网络攻击均发挥了重要作用,并逐渐成为重点优先考虑的攻击方式。时至今日,网络战已经发展成为除海、陆、空、天战争领域之外的“第五战场”[3]。

2022年2月24日,俄罗斯在顿巴斯地区发起特别军事行动,俄乌冲突爆发。现实战场的背后,网络战已先一步悄无声息的展开。本文主要通过对俄乌冲突中网络战进程的分析,从网络安全的角度总结此次俄乌网络战对我国网络安全建设的启示。

一、俄乌网络战进程分析

按照网络战的实施进程划分,此次俄乌网络战截至目前可分为三个阶段:情报搜集阶段,认知作战阶段,攻击对抗阶段。情报搜集阶段的主要目的是对战前各类情报进行侦察获取,认知作战阶段的主要目的是抢占战争舆论主导权,攻击对抗阶段的主要目的是破坏目标各类系统的正常运行。

(一)情报搜集阶段

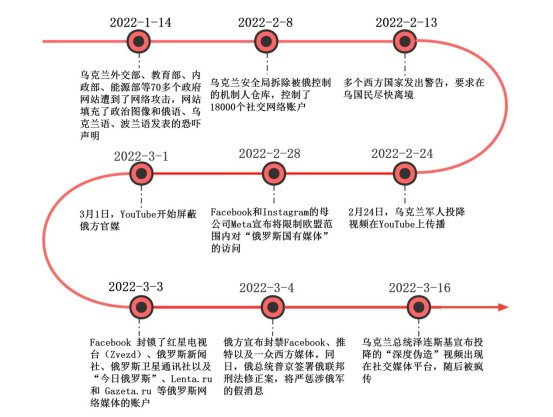

图1 情报搜集阶段主要事件

自2021年开始,俄罗斯和乌克兰的关系日益恶化,双方在各自边境地区都部署了大量军事设备和人员。同时,为准备应对可能发生的俄乌战争,俄情报部门进行了长期的情报收集工作。如图1所示,以Gamaredon、Lorec53为代表的俄罗斯APT组织,从2021年4月开始向乌克兰政府、军队、国有企业、关键基础设施等重要目标发动了持续的鱼叉钓鱼式网络攻击,攻击的主要目的为窃取机构工作人员的信息和各式文档类信息,以占据情报方面的优势。这些通过网络攻击进行的前期情报搜集工作一直持续到2022年2月冲突正式爆发。

(二)认知作战阶段

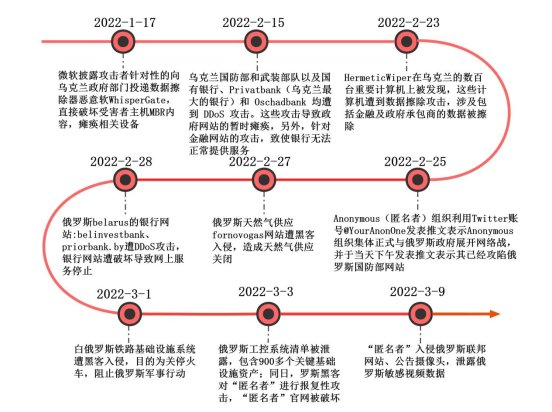

图2 认知作战阶段主要事件

随着冲突的升级,网络战也由战前情报搜集阶段进入对舆论认知主导权的争夺,即认知作战阶段。如图2所示,俄乌双方及相关利益团体通过操纵线上论坛、社交媒体、软件等形式对战争氛围进行全方位的渲染,获取“站队资源”,强调战争形态为一方对另一方的入侵活动;通过攻击重要网站和发布虚假消息,造成国家政局动荡、民众恐慌,从而瓦解敌方意志;管控、封锁媒体发声渠道,掌控世界话语权,渲染以强欺弱氛围,将军事行动定性为入侵攻击,从而占据舆论制高点。

(三)攻击对抗阶段

图3 攻击对抗阶段主要事件

攻击对抗阶段,双方的主要攻击均以破坏目标系统正常服务能力为目标。如图3所示,网络战前期,乌克兰一方的网络力量远不及俄罗斯,2月26日,即军事行动开始两天后,乌克兰开始在全球招募网络安全相关技术人员和黑客组建“IT志愿军”,并鼓励其成员对俄罗斯政府机构、邮件服务器、支持关键基础设施的大型企业和银行等三十一个实体目标发起网络攻击。同时,多家倾向于支持乌克兰的黑客组织,如全球最大的黑客组织“匿名者”,发表推文宣布对俄罗斯发起网络攻击[4]。至此,俄乌网络战在多方势力的推动下已经发展成为一场声势惊 人的“网络混战”。

二、俄乌网络战对我国网络安全建设的启示

2014年2月27 日,中央网络安全和信息化领导小组成立,在首次小组会议上,组长习近平同志强调:“没有网络安全就没有国家安全”[5],此次俄乌网络战从现实层面证明了习主席高瞻远瞩的战略目光。面对未来战争,网络空间已经成为举足轻重的重要战场,因此,我们更需要保持清醒认识,未雨绸缪,在加强信息化体系建设的基础上,进一步强化网络安全保障,以期能够全面应对未来战争形势的复杂情况。建议主要从以下四个方面强化网络安全建设:

(一)强化网络态势感知能力

此次俄乌冲突的过程中,美国针对中国的“小动作”也频繁不断,例如:据新华社消息,在3月12日,我国国家互联网应急中心监测发现,2月下旬以来,我国互联网持续遭受来自境外的网络攻击,境外组织通过攻击控制我境内计算机,进而对俄罗斯、乌克兰、白俄罗斯实施网络攻击。经分析,这些攻击地址主要来自美国,仅来自纽约州的攻击地址就有10余个。据悉,国家互联网应急中心已及时对以上攻击行为最大限度予以处置[6]。

由此可见,网络战离我们并不遥远,为防止美西方势力借俄乌冲突为由,煽动国际上“反华”、“遏华”的势头,需建立健全威胁情报感知体系,持续、实时地对区域性、国际性网络空间安全攻防态势进行监测,保持对整体态势的清晰掌握,以期在防御未知威胁的同时,能够高效的对攻击趋势进行预判,从而提高感知和应对威胁的效率。

(二)加强关键核心技术研究

目前,西方国家在互联网领域拥有巨大优势。全球互联网通信核心——“根域名服务器”共有13台,其中美国有10台,英国、瑞典、日本各1台[7]。同时,我国绝大部分计算机、服务器的操作系统、数据库、办公软件等信息技术产品均来自国外供应链[8]。面对范围越来越广、手段越来越多样的网络战,我国目前存在着极大的网络安全隐患,加强关键核心技术研究已经刻不容缓。

针对以上威胁,亟需开展和加强以下研究:(1)研究利用网络空间测绘技术,对我国暴露在互联网上的资产,尤其是工控资产,进行周期性梳理整合、风险评估,降低遭受网络攻击的风险;(2)加速国家根域名服务器基础技术研发,组建“主权互联网”,开发“断网”演习技术[9];(3)聚焦内生安全、零信任、云安全等网络安全新兴技术研究;(4)加强高端通用芯片、操作系统研制,支持国内企业基于国产芯片研发信息技术装备、大型数据采集与监控系统等控制设备和系统,加快国产技术产品的应用推广,逐步实现对国外产品的替代,达到全面自主可控的目标[10]。

(三)加大网络技术人才培养力度

习主席明确指出,人才是第一资源。保护网络空间安全,最关键的因素在于人。网络空间的竞争,归根结底是高层次人才的竞争。各项网络安全保障工作,都需要网络安全人员来落实和推动。目前,我国网络安全技术人员培养力度不够,网络安全从业人员中从事运营、维护、管理、风险评估与测试的人员较多,从事网络安全体系架构研究设计的人员较少,尤其缺乏研究应对未来网络战的战略、战役、战术层面的高层次人才。因此,建立起一支听党指挥、素质优良、规模宏大的网络安全人才队伍已成为维护我国网络空间安全的核心需求之一。

为满足需求,建议从三个方面做出改善:(1)加强网络安全方向师资建设,建立面向社会人员的专业培训机构,增加人才基数,扩大网络安全人才培养的广度;(2)筹建网络安全攻防实验室,组建网络安全竞赛平台,磨练实战技术,追求网络安全人才培养的深度;(3)促进军民融合,构建良好的军地人才交流环境,立起为战导向,提升网络安全人才培养的高度。

(四)完善网络安全法律法规

随着网络安全的重要性日益突出,建立健全网络安全法律法规体系、优化监管机制是必要保障。我国政府已发布了一系列与网络安全相关的法律法规、战略指南、管理意见、建设标准等文件,如《中国人民共和国网络安全法》、《网络安全等级保护2.0》、《信息安全技术信息安全风险评估规范》、《军队计算机信息系统安全防护标准》、《网络空间军事战略》、《国家网络空间安全战略》、《关于加快建立网络综合治理体系的意见》等,从而有效指导网络安全体系的建设,多层面提高全社会的网络安全意识,营造清朗、安全的网络空间。在此基础上,我们也需要加强探寻相关法律法规与国际法、国际协议的衔接和效力发挥。同时,还需要进一步健全安全厂商和国家重要安全部门的深度合作机制,建立威胁情报双向共享机制和主动防御机制,从而为我国网络安全防护提供更有力的支撑。

三、总结

我国的基本国策是维护世界和平、促进共同发展[11]。但是,国与国之间的局势复杂多变,国外势力也从未停止过对我国的试探,不断对我国实施网络攻击。俄乌网络战再次说明了网络攻击利用其高隐蔽性、高破坏性和高持续性的特点,在战争中发挥着愈发重要的作用。面对持续存在且日益升级的网络战威胁,我国应建立以网络安全为中心的现代国防观念,为未来网络战打下坚实的基础。应对未来战争,我们要在“战前”树牢监测意识,密切关注 APT 等热点动向,并强化取证、反击手段储备;“战中”树牢关键基础设施和重要数据优先保护意识,并注重抗毁抗打击手段储备;“战后”树牢网络防护复盘意识,并注重构建网络安全基础支撑和应急手段储备。在“不惹事、不怕事”[12]的前提下,与世界各国保持和平、信任、互惠互利,共同维护网络安全,努力构建全球网络和平环境。

参考文献:

[1] RICHARD A C.Cyber war[M],New York: Harper Collins.2010:8.

[2] 廖泽略,黄朝峰.以典型案例看网络战演进及发展趋势[J].江南社会学院学报,2014,16(04):23-27.DOI:10.16147/j.cnki.32-1569/c.2014.04.005.

[3] 汪晓风.美军正式开辟“第五战场”[J].东西南北,2017,(22):28-29.

[4]何路曼.俄媒:“匿名者”黑客组织宣布发起对俄“网络战争”[EB/OL].(2022-02-25)[2022-03-11].http://www.chinanews.com.cn/gj/2022/02-25/9685853.shtml.

[5] 高美.中央成立网络安全信息化领导小组[J].中国广播,2014(04):94.

[6] 成岚.我国互联网遭受境外网络攻击[EB/OL].(2022-03-11)[2022-03-11].http://www.news.cn/2022-03/11/c_1128460865.htm.

[7] 于世梁.浅谈根域名服务器与国家网络信息安全[J].江西行政学院学报,2013,15(02):77-80.

[8] 张克成.美国网络战政策变迁及其启示[J].湖北民族学院学报(哲学社会科学版), 2015,33(01):144-147.DOI:10.13501/j.cnki.42-1328/c.2015.01.037.

[9] 陈孝静. “断网”:俄罗斯主权互联网法研究[D].上海社会科学院, 2020.DOI:10.27310/d.cnki.gshsy.2020.000100.

[10] 马晓光,封桂荣,孙睿,王则陆.自主可控软件性能需求与关键技术研究[J].工业控制计算机,2022,35(03):1-3.

[11] 中华人民共和国中央人民政府门户网站.中国外交政策[EB/OL].(2012-04-11)[2022-03-11].http://www.gov.cn/guoqing/2012-04/11/content_2582727.htm.

[12]董振华.“不惹事也不怕事”的民族特质[J].人民论坛, 2021(02):74-77.