44132219860606****邮编:523000

摘要:近年来,生产电动汽车的企业大幅增加,安装替代电器的企业也大幅增加,促进了整个电动汽车行业的快速发展。但是,该行业的快速发展也对信息安全构成了一定的威胁,解决这个问题对于解决电动汽车和充电电池之间通信网络中的信息安全问题至关重要。但是,电动汽车和充电站之间的通信网络仍然缺乏信息安全要求和相关标准,使电动汽车公司和充电站公司处于通信网络信息安全的不确定状态。因此,本文以电动汽车实际充电过程和实际充电脚为基础,分析了充电过程实际应用中有效车辆通信网络的基本组成、通信协议功能、协议漏洞和信息安全风险。

关键词:互联网;充电桩;信息安全

引言

近年来,国家和政府继续推进绿色出行理念,推广新能源高速汽车。汽车工业还进入了一个将情报、联网、电机和共享相结合的改造和升级阶段。充电电池作为补充新能源汽车能量的主要手段,已成为关键技术载体,新能源汽车充电电池将电网电能转化为电动汽车电池电能,不仅能有效促进发展 数据栈和网络互联栈,加快中国社会信息化和数字转型步伐,促进经济稳定和快速发展。负载系统是产生负载资料的主要位置,负载资料是传输至负载作业系统的重要资讯。信息的安全性和准确性是保证压杆正常稳定运行的基础。

1充电桩的系统架构及功能

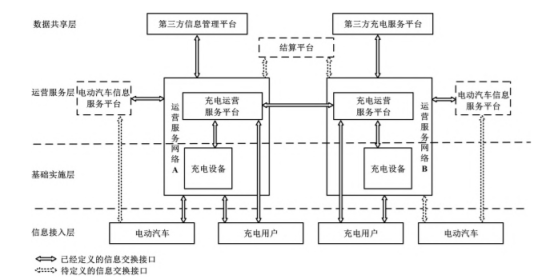

智能硬件系统的主要组件包括中央控制板、4G或Wi-Fi通信模块、检测芯片、显示设备、IC驱动器、监控设备等。硬件系统执行核心的基本功能,包括启动、运行、监控等。软件系统的作用也很重要。所有功能模块高效地结合在一起,以协调每个模块的功能,从而实现平稳高效的工作负载。电动汽车充电器的信息处理基础设施如图1所示。智能电池信息服务系统是电动汽车充电服务的重要功能。这是负载操作系统网络中的主服务单元。信息系统包括三个主要领域:平台系统、设备和终端系统。平台系统的主要功能包括网络监控、运营管理、客户服务和计费预算。设备系统的主要功能包括身份验证和权限分离、负载、网络流量和故障监控。终端系统的主要功能包括用户访问收费服务、启动和停止收费、服务交易和收费。各种信息系统通过建立适当的通信接口,使文章案例得以协调。一般来说,所有类别的非法人员都会收到特定用户的敏感信息,例如例如电话号码、密码、帐号等。通过拦截、窃听等等。或者恶意攻击。

图1电动汽车充电设施信息交换基础架构

2CAN通信网络的常用攻击方式

(1)拒绝(降级)。攻击者(2)在假设加载杆的加载头配备恶意硬件工具时发生变化(最简单的攻击方法,无需侵入嵌入式BMS系统或发送者控制单元即可发起攻击)。中间人攻击可加载总线可能会损坏嵌入式BMS系统和Loader Control Unit之间传输的所有消息数据。CAN总线审核字段使用冗馀权重和校验和(CRC),CRC无法保证完整性,消息可以轻松地更改。(3)阅读。连接到负载负荷的每个节点都可以读取总线消息,并使用单独的监听程序,该监听程序可以是封装的节点,例如嵌入式BMS系统或加载程序控制单元。在通过可充电CAN总线传输电动汽车用户的身份证明或隐私后,攻击者可以听到或读取这些信息。4)欺诈(欺诈)。例如,假设攻击者通过中间人向嵌入式BMS系统或加载程序控制单元发送错误消息或诊断消息,强制节点响应此信息(通常优先级较高),甚至鼓励节点向其所在的内部网络发送大量错误消息或诊断信息(5)。假设攻击者通过中间人向嵌入式BMS系统或发件人控制单元发送香港消息。由于CAN总线使用首选仲裁员,因此总线资源之前的消息是高优先级消息和大量(6)执行。攻击者可以在加载过程中通过中间人拦截消息,从而将消息转发到CAN通信网络。当攻击者解密CAN通信网络时,重新扫描攻击也是常见的攻击方法。CAN总线上的各种消息会定期发送到总线上,这样攻击者就可以在消息完好无损的情况下重新放置该消息,从而执行特定的功能检查。

3工业互联网环境下的充电桩信息安全

3.1基于区块链技术的充电桩共享平台的安全性

基于块存储技术的负载平衡平台依赖于数据块链等技术的技术安全性和可靠性。事实上,块存储技术的不可侵犯性和私人可移植性是确保技术安全、用户数据安全和数据可靠性的重要因素。块传输技术可在私人事务中使用共享负载堆栈时确保数据的机密性。共享数据时,多个负载堆栈可以共享块链中事务顺序的内容,并且每个节点上只能显示与登录帐户相关的操作。要查看另一个节点的专用事务处理的内容,必须将数据提交到管理节点以查看请求,并在请求获得批准后查看相关内容。由于负载平衡平台的分析和分析,此信息几乎无法更改。当电池数据需要从联盟的角度改变时,合同规则会改变,而不会影响数据的安全性和不遵守情况。在数据保护领域,可以使用基于数据块的负载平衡平台中的数据生成数据报告,并在链中发布MD5代码。要获得电池和电池数据的完整报告,您需要授权和验证信息,以有效防止数据泄漏。此外,数据链技术中的监控模块在获取充电电池数据和电池信息时,可以清除和保护数据中包含的用户个人数据。

3.2威胁评估

“设备可用性”部分可分为两个部分:①智能加载堆。①负载操作平台及相应的通信组件。智能堆栈的可用性受到影响,这意味着堆栈本身的结构已损坏或部分无法访问,并且物理安全问题更大。当今大多数负载操作平台都基于公共云。必须对这些云服务器和通信组件、体系结构、功能等进行信息安全检查,以提供正确的服务。因此,设备的可用性可能不会受到影响。第二,必须考虑到数据的完整性和保密性。同样,根据工作负载业务流程,数据可分为流程1用户、流程2中智能负载堆栈的交互式信息以及智能负载堆栈的交互信息和负载堆栈的平台信息。进程1中的其他信息涉及用户的隐私,例如用户个人信息、成本帐户信息、费用位置信息等。这些信息是以交互界面的形式提供的,因此,未经授权的人员可能会观察、截获或使用其馀信息,因为他们泄露的机密信息太多。过程信息②是通过通信链接传输的通信信息。因此,这些信息容易被窃听、篡改等。这会导致数据保护和完整性丢失。智能负载栈攻击成功,因为大多数智能负载栈流量模型使用未加密和未经验证的完整性方法。

结束语

新能源汽车是可持续发展的重要组成部分,也是中国目前积极推动的生态旅游的重要载体。我们必须注重技术,促进绿色转型,提高充电设施的智能发展水平,为充电设施更加平稳运行提供环境。

参考文献

[1]李孟特,顾春华,温蜜.基于区块链的充电交易数据安全存储平台设计[J].计算机工程与应用,2020,56(21):79-84.

[2]高兰.基于区块链的电动汽车充电桩安全防护技术研究[D].山东科技大学,2020.

[3]王伟贤,孙舟,潘鸣宇,张宝群,李中伟,叶麟.基于模糊层次分析法的电动汽车充电桩信息安全风险评估方法[J].中国电力,2021,54(01):96-103.

[4]晏雷.分布式电动汽车充电桩信息安全防护技术研究与实现[J].中小企业管理与科技(下旬刊),2020(02):165-166.

[5]王伟贤,朱洁,田贺平,陈振,袁小溪.电动汽车充电桩-后台服务管理中心信息安全防护方案设计与实现[J].电力建设,2019,40(05):55-62.