杭州永控科技有限公司,浙江省杭州市310000

摘要:目前,随着科学技术的高速发展,各种数据通过有线或无线的方式传输,因此数据的安全性自然而然也成为数据传输过程中的焦点问题。然而,在实际过程中,往往只能要求精确同步以接收到完整的密钥信息才能解密,一旦发生错位则会导致后续信息不能解密,影响数据正常交流。因此,为了解决这方面的不足,现提出一种时变附带信息流为密钥信息的安全传输方法,且使其具有无需严格同步、可异步接收、可减少握手次数、提高通信效率且安全性更好的特点。

关键词:密钥信息;传输方法;信息;安全;

前言

当谈及安全传输方法时,时变附带信息流为密钥信息的方法无疑是一种备受瞩目的解决方案。这种方法将时变附带信息流作为传输过程中的关键因素,以确保传输的安全性。其核心理念在于利用时变附带信息流的独特性质,将其转化为密钥信息,从而实现保密性和完整性的双重保障。在这种方法中,时变附带信息流被视为一种动态变化的资源,其特定的变化规律被用作生成密钥的基础。通过巧妙地利用时变附带信息流的特征,我们可以确保密钥的生成具有高度的随机性和不可预测性,从而有效地抵御各种密码分析攻击。

同时,这种安全传输方法的优势显而易见。首先,时变附带信息流的使用可大大增加密钥空间的复杂性,使得破解密钥变得极为困难。同时,由于时变附带信息流的动态性,即使攻击者成功截获部分传输数据,也无法获得完整的密钥信息,从而进一步提高了传输的安全性。此外,时变附带信息流为密钥信息的方法还具备灵活性和适应性,由于时变附带信息流可以根据具体的传输环境和需求进行调整和改变,因此可以针对不同的安全需求和威胁模型进行定制化的安全传输方案,以满足各种复杂的应用场景。

1.背景技术

时变附带信息流为密钥信息的安全传输方法涉及多个领域,包括通信、加密和信息安全。这种方法的背景技术涉及信号处理、密码学和信息论等学科,通过利用时变附带信息流作为密钥信息,实现对数据的加密和解密,从而确保通信内容的保密性和完整性。

在通信领域,时变附带信息流的应用主要集中在语音通信、视频传输和无线通信等领域。通过将时变附带信息流嵌入到通信信号中,并将其作为密钥信息,可以实现对通信数据的加密和解密过程。这种方法在保护敏感信息、防止窃听和数据篡改方面具有重要意义。时变附带信息流的背景技术涉及信号处理领域的相关技术。其中,嵌入算法是关键之一。嵌入算法通过将时变附带信息流嵌入到载体信号中,以实现信息的隐藏和保护。这种算法通常基于时变附带信息流的特性,如动态性、随机性和可变性,以确保嵌入的信息在传输过程中不容易被检测到。

此外,加密和解密算法也是时变附带信息流方法中的关键技术,常见的加密算法包括对称加密算法和公钥加密算法。对称加密算法使用相同的密钥对数据进行加密和解密,而公钥加密算法则涉及公钥和私钥的使用。时变附带信息流方法可以与这些加密算法结合使用,以实现对数据的安全传输和保护。值得一提的是,信息论的原理也为时变附带信息流方法的设计和分析提供了理论基础,信息论研究信息的传输、压缩和安全性等问题。通过信息论的原理,可以评估时变附带信息流方法的安全性和容量,并优化算法以提高传输效率和安全性。

2.实际应用成功领域

2.1随机性音频加密

在音频通信领域,时变附带信息流被应用于加密通信。通过将时变附带信息流嵌入音频信号中,并将其作为密钥信息,可以实现对音频数据的加密和解密。这种方法广泛应用于语音通信、无线电通信和音频传输等领域,以保护敏感信息的安全性。

2.2视频流加密

时变附带信息流也可以用于视频流的加密。通过将时变附带信息流作为密钥信息,可以对视频数据进行加密,并确保只有授权的用户能够解密和查看视频内容。这种方法在视频会议、视频监控和数字版权保护等领域得到广泛应用。

2.3无线通信安全

时变附带信息流为密钥信息的方法在无线通信安全中也有成功应用。通过利用时变附带信息流的动态性和随机性,可以生成强大的密钥用于无线通信的加密和认证。这种方法被广泛应用于无线局域网、移动通信网络(如4G和5G)以及物联网等领域,以保护无线通信的安全性和隐私性。

3.加密算法的安全性保障原理

时变附带信息流的加密算法通过一系列的安全措施来保证密钥的安全性,确保传输的数据在加密和解密过程中不会被未授权的个体获取或篡改。首先,时变附带信息流的生成过程采用了高度随机性的算法。通过利用时变附带信息流的动态变化特性,算法能够生成具有高度随机性和不可预测性的密钥。这使得攻击者难以通过分析密钥的生成规律来破解加密信息。其次,时变附带信息流的使用是基于密钥交换协议。在通信双方进行密钥交换时,采用安全的密钥交换协议,如Diffie-Hellman密钥交换协议,以保证密钥的安全传输。这种协议确保了双方能够安全地建立共享密钥,而无需将密钥明文传输。

此外,密钥的安全性还可以通过使用额外的加密算法进行增强。时变附带信息流可以与对称加密算法结合使用,如高级加密标准。通过将时变附带信息流作为AES算法的密钥,可以实现对数据的强加密,进一步保证了密钥的安全性。最后,时变附带信息流的周期性改变也增加了密钥的复杂性和安全性,这意味着密钥会按照一定规律进行更新,使得攻击者无法长时间持续监控和破解密钥,这种周期性变化保证了密钥的时效性和安全性。

4.安全传输方法优化分析

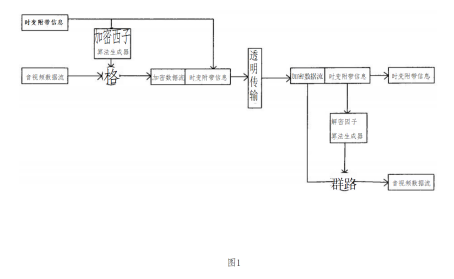

如图1所示,时变附带信息流为密钥信息的安全传输方法是一种采用二进制编码传输数据流,这种方法在发送方数据处理过程中,算法生成器利用时变附带信息生成时变加密因子,该时变加密因子与需要发送的原始数据流进行逻辑运算生成加密数据流,且会按特定方式结合形成信息数据流并发送;接收方接收到的信息数据流,检测出信息数据流中的时变附带信息并将其与加密数据流分离,并利用算法生成器根据该时变附带信息生成时变解密因子,该时变解密因子与加密数据流进行逻辑运算后得到原始数据流。在此过程中,随着时变附加信息的变化,可以生成不同的加密因子,从而进行分段加密。为了更方便地传输,更好的方案是发送方与接收方之间采用异步传输。此外,为了更好、更容易地区分时变附带信息,并从中提取出解密因子,这种时变附带信息可添加在加密数据流前形成信息数据流。同时,为了使时变加密因子与原始数据流更简洁地结合,减少密钥的长度与出错概率,时变加密因子可以周期式地与原始数据流进行逻辑运算,时变加密因子可以是八位、九位或更多。此外,逻辑运算可为异或运算。且为了使该传输方法在音视频数据传输领域更好地应用,原始数据流可为音视频数据流。

同时,时变附带信息由GPS标志、时间、经度、纬度和海拔信息组成。在上述方案中发送方和接受方的密钥信息的算法是一致的,时变附加信息是可以检测的,如果接收端检测出时变附加信息,就可以对后续加密数据根据时变附加信息生成的密钥进行解密。对后续数据解密前,同时需要检测时变附加信息,如果检测到新的时变附加信息,立即用新的密钥解密。这种方法所得到的时变附带信息流为密钥信息的安全传输方法且时变附加信息为密钥信息,分段加密。这样一来,不仅可以减少数据流同步信息的冗余,还可以增强数据的安全性。接收方接收信息后,检测到时变附带信息从数据流中分离出时变附加信息,减少接收端与发送端之间握手次数,提高通信效率。接收端和发送端不需要同步控制,不需要严格时间上的同步。发送端加密的加密因子和接收端解密的解密因子都是随时变附带信息变化的,安全系数更高。

除此之外,因为时变附带信号经常发生变化,发送端会对数据流进行分段解密,如果在接收端检测到多条时变附带信息,检测到时变附带信息后的后续数据,都用该解密因子解密,直到检测到下一个附加信息。同时,发送方和接收方是异步进行的,不需要严格的时钟同步,即使相同的数据流,在不同的时变附带信息下,发送方生成的发送信息不同。在接收端,只要检测出附加信息头,便可解密出发送数据。时变附加信息在加密、传送、解密过程中,没有任何变换。

5.缺陷及可优化方向分析

尽管时变附带信息流为密钥信息的安全传输方法虽然有诸多优势,但也存在一些缺陷。理解这些缺陷并提出相应的优化方向对于进一步改进该方法的安全性和可靠性至关重要。不可否认的是,时变附带信息流的生成过程可能受到环境干扰的影响,由于时变附带信息流是从环境数据中提取的,如音频信号或其他传输介质,环境因素的变化可能导致信息流的不稳定性。这可能会影响密钥生成的可靠性和密钥空间的有效性。因此,优化方向之一是提出更棒的信息提取和处理算法,以应对环境变化引起的不确定性。其次,如果密钥交换过程受到攻击或被窃取,整个安全传输系统可能会受到威胁。因此,加强密钥交换的安全性是一个重要的优化方向。采用更强大的密钥交换协议,如基于身份的密钥交换协议或基于公钥基础设施的方案,可以提供更高的密钥安全性。

此外,时变附带信息流的安全性还面临密码分析攻击的挑战,攻击者可能尝试通过分析传输的数据流来破解密钥或获取敏感信息。因此,优化方向之一是设计更强大的保密算法,如混淆算法、扰动算法或基于量子力学的加密方法,以增加密码分析攻击的难度,提高系统的安全性。另一个值得关注的缺陷是时变附带信息流方法对传输噪声的敏感性。传输噪声可能导致信息流的失真或丢失,从而影响密钥的生成和恢复过程。因此,优化方向之一是研究抗噪声技术,如错误纠正码或反噪声滤波器,以提高系统对传输噪声的容忍度,增强密钥的可靠性和鲁棒性。

结语

变附带信息流为密钥信息的安全传输方法是一种高效可靠的解决方案。通过将时变附带信息流作为密钥生成的基础,我们能够实现安全性、完整性和灵活性的有机结合,为数据传输提供了全面的保护。在当今信息安全日益重要的背景下,这种方法必将在实际应用中发挥重要作用,为各行各业的安全传输需求提供可靠的保障。

参考文献

[1]现代密码学理论与实践[M].(英)WenboMao著;王继林,伍前红等译.电子工业出版社.2004

[2]密码学原理与实践[M].()DouglasR.Stinson著;冯登国译.电子工业出版社.2003

[3]密码学[M].宋震等编著.中国水利水电出版社.2002

[4]分组密码的设计与分析[M].冯登国,吴文玲[编著].清华大学出版社.2000

[5]基于FPGA的光纤信息安全传输系统设计[J].耿文凤.激光杂志,2021(08)

[6]高清频道安全传输与播出架构浅谈——以福建莆田电视台为例[J].杨秀钦.西部广播电视,2020(22)